Sécurité maximale

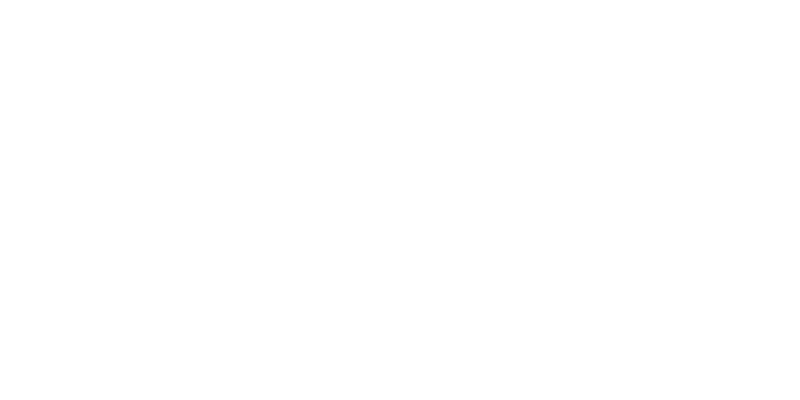

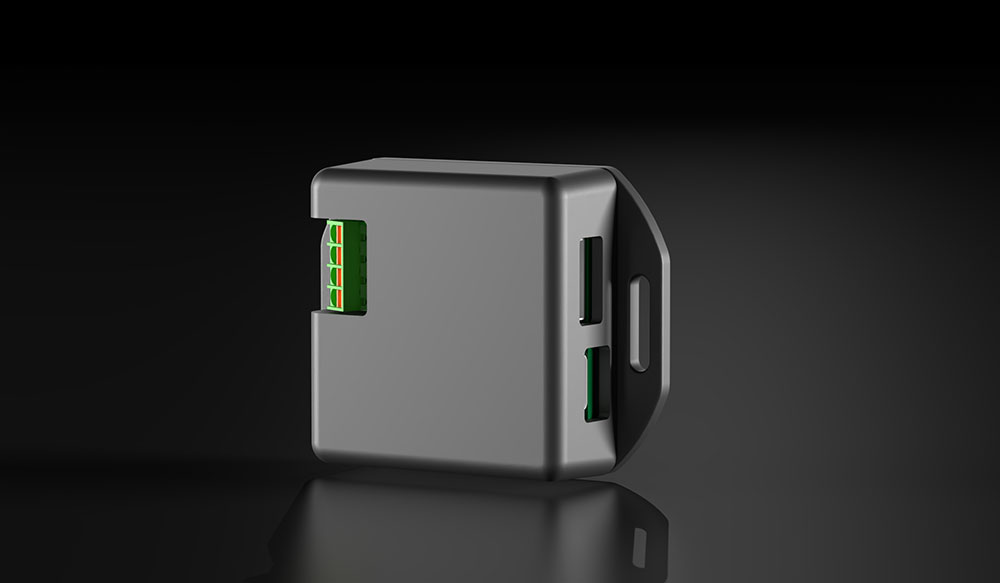

Contrôle maximal via les interfaces USB et Ethernet

Empêche les accès non autorisés et protège contre les cyber-attaques

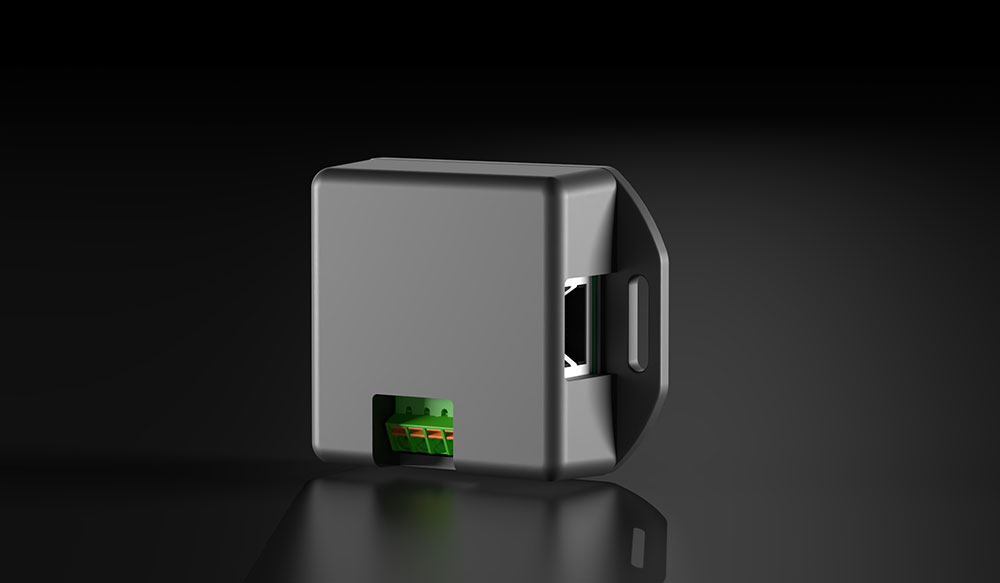

Activation manuelle, par exemple par interrupteur à clé ou RFID, pour les utilisateurs autorisés

Simplicité

Intégration facile dans les machines existantes et les architectures de sécurité informatique

Comptabilité

Compatible avec NIS-2

Compatible avec le nouveau règlement sur les machines 2027

Flexibilité

Modulaire et flexible, adaptable à différents scénarios d'utilisation